Los resultados de esta investigación fueron producto de un proceso riguroso dividido en tres etapas fundamentales.

Primera etapa

Diagnostico de la problemática clave: la ausencia de mecanismos específicos de monitoreo de ransomware en los sistemas satelitales del CeCom.

Confirmado mediante la revisión de normas internacionales y observación directa del entorno institucional, justificando plenamente la necesidad de esta investigación.

Segunda etapa

Recopilación de la información.

Documental y empírica.

Tercera etapa

Aplicación de la encuesta al personal técnico y operativo.

Obtención de datos directamente del personal responsable de operar, mantener y proteger estos sistemas.

Grafica de sistemas satelitales expuestos a ciberataques.

El personal encuestado reconoce en alto grado la vulnerabilidad de los sistemas satelitales ante posibles ciberataques. Un 66.7% considera totalmente cierta esta afirmación, mientras que el 33.3% se ubica en un nivel medio

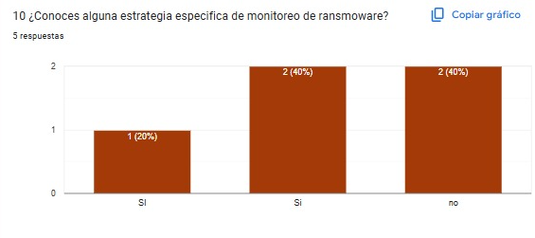

Grafica sobre conocer una estrategia especifica de monitoreo de ransomware

Un dato critico fue que el 80% del personal encuestado no conoce una estrategia especifica de monitoreo de ransomware. Solo un 20% pudo mencionar alguna medida con respuestas vagas o limitadas a términos como antivirus o "si" sin detallar acciones concretas.

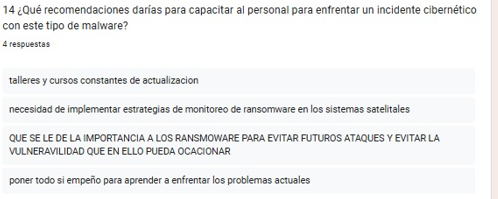

Recomendaciones para capacitar al personal para enfrentar un incidente cibernético con este tipo de malware

Las respuestas revelan un reconocimiento claro sobre la necesidad de fortalecer la capacitación del personal frente a incidentes de ransomware. Las recomendaciones apuntan a talleres constantes de actualización, implementación de estrategias de monitoreo específicas, y sensibilización sobre la gravedad de estas amenazas.

A partir de esta evidencia empírica y normativa.

Procede el diseño de estrategias de monitoreo viables y ajustadas a la realidad del entorno militar, con énfasis en dos pilares:

La capacitación continua del personal.

fortalecimiento de los mecanismos de detección y reporte de incidentes.